comodo防火墙设置教程(comodo防火墙规则设置)

原创首发:内网信息采集(上)-随风kali-博客园前言当我们通过外网进入内网环境时,开始渗透内网环境。当我们进入内网时,我们处于一个陌生的环境中。在这个陌生的环境下,我们需要对当前的网络环境做出如下判断。

1.确定当前机器的角色。 2.分析判断当前机器所在网络环境的拓扑。 3.确定当前机器所在的区域。什么是角色判断?

内网环境中有各种角色的服务器,如Web服务器、文件服务器、代理服务器、数据库服务器、DNS服务器、内网PC成员等,我们做的是判断我们获取的服务器的角色。

什么是拓扑分析判断?

我们在 上进行全面的信息收集。对数据进行整理和分析后,我们需要对网络的大致拓扑做出判断,并绘制网络拓扑图。

什么是区域判断?

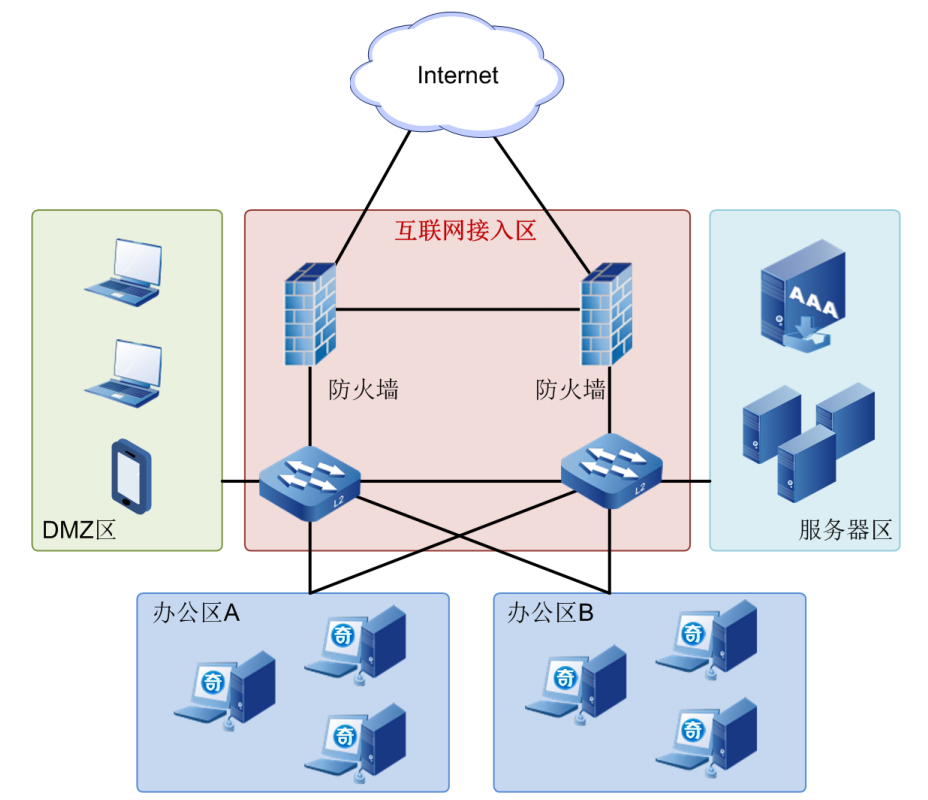

网络环境中通常有三种类型的区域。

网络区域外 DMZ区域 网络区域内

外网是,内网是局域网。这里有一个非军事区,称为非军事区,也称为“非军事区”。为解决安装防火墙后外网无法访问内网问题而存在,是非安全系统与安全系统之间的缓冲。

假设我们需要通过在内部网络中安装 Web 服务器或邮件服务器来打开对外部网络的访问。这时候如果我们把我们的web服务器或者邮件服务器放在内网区域,出于安全考虑,外网一般是不能访问内网的,但是为了让外网可以访问我们的web和邮件服务器,我们需要配置防火墙,让外网可以访问。然而不幸的是,黑客通过一些漏洞获得了这个web或邮件服务器的权限,并且获得的服务器与内网的一些重要服务器(如数据库服务器、企业服务器等)在同一个内网。 ),因此黑客可以通过后续的信息收集和漏洞利用,轻松获取同一内网的其他服务器。当Web和邮件服务器处于DMZ区域时,即使黑客获得了Web或邮件服务器的许可,黑客仍然面临着一层很好地保护内部网络的防火墙。

一般网络连接

内网可以访问外网:内网用户需要自由访问外网。在这种策略中,防火墙需要实现 NAT。 可以访问 DMZ:该策略允许 用户使用或管理 DMZ 中的服务器。外网不能访问内网:这是防火墙的基本策略。内部网络存储公司内部数据。显然,不允许外部网络的用户访问这些数据。如果你想访问它,你必须通过VPN。外网可以访问DMZ:DMZ中的服务器需要对外提供服务,所以外网必须可以访问DMZ。同时,外网访问DMZ时,防火墙需要将外网地址转换为服务器的实际地址。 DMZ 无法访问内网:如果没有此策略,当入侵者接管 DMZ 时,内网将不受保护。 DMZ 无法访问外部网络:此策略有例外。比如我们的例子中,当邮件服务器放置在DMZ中时,需要访问外网,否则无法正常工作。

信息收集和渗透的本质是信息收集,无论是在内网还是外网。在外网,我们需要尽可能多地收集目标资产的信息,以扩大我们的攻击面,而在内网,我们也需要做好信息收集,收集角色、拓扑、机器安装本机软件、操作系统、补丁安装等信息。 ,为我们后续的横向渗透铺平道路。

确定域环境是否存在。

当我们获得对服务器的访问权时,我们首先需要确定域环境是否存在。我们的渗透思维在工作组设置和域设置中是完全不同的。

/all #判断是否有域环境-DNS有域。

不存在的域

Net view / #判断域上下文是否存在,域是否存在。

不存在的域

确定主域

现有域确定后,需要进一步确定主域。

net time / # 域成员会去主域同步时间。

这里你知道主域的机器名。

主域名#使用主域ip地址的反向解析

你也可以ping域名主机获取ip地址。

Ping 域名主机

查询域管理员的一些信息。

网络组“域管理员”/域#查询域管理员帐户网络组“企业管理员”/域#查询域管理员用户组网络组“域控制器”/域#查询域控制器。在判断了域环境的存在以及主域和一些域管理员的信息之后,我们需要收集一些系统的基本信息。

查询网络配置信息

/all #查询网络配置信息

查询系统详情

#查询系统详情

在系统详情中,我们可以提取

操作系统和版本信息

是否有当前登录的域和计算机名。

系统安装的补丁

网卡信息

收集用户和组信息

net user #本地用户 net #本地用户组 net user / #获取域用户信息 net group / #获取和用户组信息 wmic get /all #获取域用户详细信息。这里在收集用户信息的时候,不得不提一下域环境下系统的常用用户身份。

域管理员:域管理员(默认情况下对域控制器具有完全控制权) 域计算机:域中的计算机 域控制器:域控制器 1 域访客:低权限域用户:域用户企业管理管理员:企业系统管理员用户(完全默认控制域控制器)

获取当前用户权限和 SID

/全部

检测存活宿主

for /L %I in (1, 1, 254) DO @ping -w 1 -n 1 192.168.52. %I | "TTL="

查询主机启动时间。

网络统计工作站

查询安装的软件和版本。

wmic 产品获取名称、版本

查询节目信息

wmic start get 命令,标题

启动查询服务

服务名称

查询本地服务信息

wmic服务列表介绍

查询进程列表

任务列表

在这个过程中,我们分析是否有杀毒软件、waf、防护软件等信息。以下是软件查杀等常见流程。

{".exe",""},{"360SD.exe","},{".exe","a-"},{"ad-watch.exe"," " }, {".exe","vb32"},{".exe","},{"32.exe",""},{"F-PROT.EXE","F-PROT "{". exe","CMC "},{".exe","K7 "},{".exe",""},{"4.exe",",{".exe", " "},{".exe"," "},{".exe"," "},{".exe {".exe"," "},{"ksafe.exe"," "} , {".exe." Mine" },{".aye","朝鲜胶囊"},{".exe","Dr.An"},{"V3Svc.exe","Dr.An V3 " },{".exe","AVG "},{"CCC"Quick Cure "},{".exe"," "},{" ""},{".exe"," Avira "},{"F-PROT.exe","F-Prot"},{"vsmon.exe","},{"avp.exee","},{"cpf.exe"," " },{".exe",""},{".exe","},{".exe",""},{".exe","{"1433.exe " , "Sweep 1433"}, {"DUB.exe", "Blast" }, {".exe", "s-u found"}, { ".exe", "百度杀毒" }, : .

。 . . . . exed 盾牌:ation。 exe云锁:云锁.exe云锁.exe守护:.exe守护入侵防御系统(状态托盘).exe守护入侵防御系统hws.exe守护入侵防御系统服务处理程序hwsd.exe守护入侵防御监控组件:。 .. Micro:..exe

查询计划任务

权限不足时无法列出#。

查询端口信息

查看端口

查询分享列表

净份额